BYOD的安全威胁、解决方案及注意事项

英文BYOD(Bring Your Own Device),中文译做携带自己的设备指现代工作环境中的一种现象,即为了工作简便,携带自己(或由雇主提供)的便携智能移动设备到工作办公场所进行公私共用的一种办公工作模式。这种工

英文BYOD(Bring Your Own Device),中文译做“携带自己的设备”指现代工作环境中的一种现象,即为了工作简便,携带自己(或由雇主提供)的便携智能移动设备到工作办公场所进行公私共用的一种办公工作模式。这种工作模式因移动智能终端设备的普及而变得日益普遍,但对企业的安全管理人员而言,BYOD则是时下安全管理中的一个噩梦,因此国外有安全人员给BYOD另一个称谓(Bring Your Own Disaster)即“带来你自己的灾难”。本文将就BYOD带来的安全隐患,主流解决方案和现有方案的注意事项进行分析并供企业信息安全管理者进行参考。

首先,BYOD使得安全管理人员感受到他们丧失了传统意义的安全控制。设备在非工作时间将属于企业员工私人拥有,安全管理人员不再拥有对设备的完全控制,设备的不可控将导致安全的不可控。

其次,BYOD设备由于其智能特性,它可通过WiFi、3G/4G通信网络、USB端口连接、无线蓝牙的方式接入企业网络和工作终端。对管理安全人员而言,BYOD的接入在传统的安全体系增加了诸多的安全隐患入口。

最后,BYOD的其它特性诸如存储能力、录音能力、拍照功能、GPS功能、终端位置定位等亦对安全管理人员提出了在传统网络安全防护之外新的安全管理要求。

以上改变无疑增加了企业在设备管理、用户管理、网络边界防护、信息及应用监控、数据防泄密、物理安全防护、合规满足、法律纠纷、财务支出等诸多涉及企业信息化管理方面的负担。信息安全人员自然也对BYOD的模式和应用感到头痛。

尽管如此,由于BYOD可帮助企业员工灵活地选择最佳的时间、地点和设备办公,进而帮助提高企业灵活性、个人办公效率和工作满意度,越来越多的企业仍考虑并着手进行企业的BYOD应用。据Gartner公司2012的报告显示约86%的企业计划在其企业工作环境中部署使用BYOD。对于企业信息安全人员而言,除了顺应这个潮流和趋势外别无它法。因此采取怎样的BYOD防护措施已成为信息安全人员的必须考虑的决策。

MDM是国外厂商(领先的厂家包括Good Technology、微软、RIM和Sybase)提出的BYOD解决方案之一,MDM解决方案主要从以下几个主要的措施方面对BYOD进行安全防护,这些措施如下表1所示,

表1:MDM基本防护措施

MAM则是国外厂家(优秀的厂家包括SAP,Citrix,App47,AirWatch,Mobilelron等)推出的另一个安全解决方案,MAM主要措施如下表2所示,

表2:MAM基本防护措施

从表1和表2可以看出,两种方案对BYOD的安全防护各有重点,一些功能上还有重叠。对于管理人员来说最好的方式是两者均选择,这样才能较为全面对BYOD进行安全防护。目前国外已经有不少厂家推出了两种解决方案或者两者结合的产品。这些厂家包括Citrix,Aruba,AirWatch,Fiberlink以及MobileIron,产品包括Citrix EMM(包括XenMobile MDM和Citrix CloudGateway);Aruba WorkSpace;AirWatch MAM- MDM-MCM—MEM-MBM系列产品;Fiberlink MaaS360以及Mobilelron Mobile IT Platform。这类产品的特点在于产品均提供了移动设备,移动应用、移动内容以及移动云的管理,一些厂家例如Citrix、Aruba、AirWatch、Mobilelron甚至通过自己开发或整合APP商店资源在解决方案中向客户提供大量自有的移动应用,客户从而无需自行开发或者选择网络上公开但不安全的移动应用。

1 BYOD带来的安全隐患

究竟BYOD给企业信息安全带来了怎样的安全隐患并让信息安全人员如此头痛?让我们先来分析BYOD给企业带来的安全变化。首先,BYOD使得安全管理人员感受到他们丧失了传统意义的安全控制。设备在非工作时间将属于企业员工私人拥有,安全管理人员不再拥有对设备的完全控制,设备的不可控将导致安全的不可控。

其次,BYOD设备由于其智能特性,它可通过WiFi、3G/4G通信网络、USB端口连接、无线蓝牙的方式接入企业网络和工作终端。对管理安全人员而言,BYOD的接入在传统的安全体系增加了诸多的安全隐患入口。

最后,BYOD的其它特性诸如存储能力、录音能力、拍照功能、GPS功能、终端位置定位等亦对安全管理人员提出了在传统网络安全防护之外新的安全管理要求。

以上改变无疑增加了企业在设备管理、用户管理、网络边界防护、信息及应用监控、数据防泄密、物理安全防护、合规满足、法律纠纷、财务支出等诸多涉及企业信息化管理方面的负担。信息安全人员自然也对BYOD的模式和应用感到头痛。

尽管如此,由于BYOD可帮助企业员工灵活地选择最佳的时间、地点和设备办公,进而帮助提高企业灵活性、个人办公效率和工作满意度,越来越多的企业仍考虑并着手进行企业的BYOD应用。据Gartner公司2012的报告显示约86%的企业计划在其企业工作环境中部署使用BYOD。对于企业信息安全人员而言,除了顺应这个潮流和趋势外别无它法。因此采取怎样的BYOD防护措施已成为信息安全人员的必须考虑的决策。

2 BYOD的主流安全解决方案

目前业界推出了两种主流的BYOD安全防护解决方案,一种是Mobile Device Management(移动设备管理,简称MDM),另一种是Mobile Application Management(移动应用管理,简称MAM)。其它的还有一些在此两者方案上的特定或改进方案,例如Mobile Content Management(移动内容管理),Mobile File Management(移动文件管理),Mobile Information Management(移动信息管理)。MDM是国外厂商(领先的厂家包括Good Technology、微软、RIM和Sybase)提出的BYOD解决方案之一,MDM解决方案主要从以下几个主要的措施方面对BYOD进行安全防护,这些措施如下表1所示,

| 措施分类 | 措施主要内容 |

| 资产管理 | l 设备录入 l 资产明细 l 设备变更 l 设备远程内容擦除 l 设备备份与恢复 |

| 设备策略管理 | l 应用访问策略 l 组策略/位置策略 l 策略更新 l 合规检查 l 加固策略 |

| 安全管理 | l 设备账户与密码 l 登录超时与屏幕管理 l 登录失败管理 l 数据加密 l 设备功能模块限制 l 网络安全接入 l 设备越狱及root权限检查 l 设备安全配置管理 |

| 监控和报告 | l 设备配置监控 l GPS管控和跟踪 l 设备状态管理 l 设备日志管理 l 设备遗失/退出报告管理 |

MAM则是国外厂家(优秀的厂家包括SAP,Citrix,App47,AirWatch,Mobilelron等)推出的另一个安全解决方案,MAM主要措施如下表2所示,

| 措施分类 | 措施主要内容 |

| 应用管理 | l 应用分发 l 应用升级 l 应用数据备份与恢复 |

| 应用策略管理 | l 应用访问策略 l 组策略/位置策略 l 策略更新 |

| 安全管理 | l 应用账户与密码 l 应用安全认证管理 l 应用通信保护 l 应用数据加密 l 应用安全运行环境检测 l 应用黑白名单管理 l 应用数据远程擦除 |

| 监控和报告 | l 应用登录审计 l 应用日志管理 l 应用安装/删除报告管理 |

从表1和表2可以看出,两种方案对BYOD的安全防护各有重点,一些功能上还有重叠。对于管理人员来说最好的方式是两者均选择,这样才能较为全面对BYOD进行安全防护。目前国外已经有不少厂家推出了两种解决方案或者两者结合的产品。这些厂家包括Citrix,Aruba,AirWatch,Fiberlink以及MobileIron,产品包括Citrix EMM(包括XenMobile MDM和Citrix CloudGateway);Aruba WorkSpace;AirWatch MAM- MDM-MCM—MEM-MBM系列产品;Fiberlink MaaS360以及Mobilelron Mobile IT Platform。这类产品的特点在于产品均提供了移动设备,移动应用、移动内容以及移动云的管理,一些厂家例如Citrix、Aruba、AirWatch、Mobilelron甚至通过自己开发或整合APP商店资源在解决方案中向客户提供大量自有的移动应用,客户从而无需自行开发或者选择网络上公开但不安全的移动应用。

3 BYOD解决方案的注意事项

以上两种安全解决方案以及混合方案的提出和应用的确解决了BYOD中存在的诸多安全隐患。但在现实使用过程中依旧存在着一些不足,作为寻求移动安全解决方案的最终用户必须给予重视。这些不足包括:- 一些产品对终端操作系统的种类和版本支持有限。

- MDM方案如果不和其它措施结合的话,难以检测BYOD设备所处的工作环境、网络环境或物理环境,并根据环境策略对特定的设备硬件和功能,例如摄像头、录音设备、蓝牙、3G通信、位置服务等,进行功能的禁止或关闭。

- 部分MDM和MAM方案独立成形,不能与客户已有的系统例如SIEM、Microsoft Exchange ActiveSync,网管系统等进行集成。

- 在设备完全与网络中断的情况下(包括移动通讯和互联网通信),远程数据擦除功能可能难以奏效,进而也无法实现对公司敏感数据的保护。

- 一些MDM和MAM方案的功能需要获得终端操作系统的ROOT权限,而专为运营商开发的定制移动操作系统(尤其是Android和iOS系统)并不允许用户获取ROOT权限。因此方案厂家需要获取运营商或定制开发商在代码和权限方面的支持。

- BYOD模式下由于终端上存在个人隐私数据,因此如何准确识别、妥善保护和避免误删除个人隐私数据是这些移动安全解决方案必须考虑的问题。

- 一些MDM和MAM方案的策略灵活度以及合规符合程度可能未必能满足客户的要求。

- 一些MDM方案对移动设备虚拟化(Mobile Device Virtualization)不提供支持或支持有限。

- MAM方案因软件版权的关系均存在难以对众多第三方移动应用进行更深层次安全包装加固和安全管理的问题。

4 小结

综上分析,BYOD的安全保障与威胁应对是信息安全管理者一个棘手的问题,虽然市场上解决方案众多,但因涉及个人用户与第三方应用,这些解决方案仍存在一些不足。作为企业信息安全的负责人需要谨慎的分析企业内部BYOD的应用、评估BYOD应用场景并慎重选择相应的BYOD解决方案,在满足业务应用需求的同时将风险降至最低。

责任编辑:叶雨田

免责声明:本文仅代表作者个人观点,与本站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。

我要收藏

个赞

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量

-

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量 -

我国电力改革涉及的电价问题

-

贵州职称论文发表选择泛亚,论文发表有保障

2019-02-20贵州职称论文发表 -

《电力设备管理》杂志首届全国电力工业 特约专家征文

2019-01-05电力设备管理杂志 -

国内首座蜂窝型集束煤仓管理创新与实践

-

人力资源和社会保障部:电线电缆制造工国家职业技能标准

-

人力资源和社会保障部:变压器互感器制造工国家职业技能标准

-

《低压微电网并网一体化装置技术规范》T/CEC 150

2019-01-02低压微电网技术规范

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

建议收藏 | 中国电价全景图

2020-09-16电价,全景图,电力 -

一张图读懂我国销售电价附加

2020-03-05销售电价附加

-

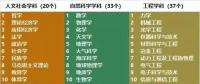

电气工程学科排行榜发布!华北电力大学排名第二

-

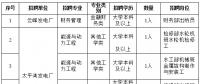

国家电网61家单位招聘毕业生

2019-03-12国家电网招聘毕业生 -

《电力设备管理》杂志读者俱乐部会员招募

2018-10-16电力设备管理杂志