“Windows”环境中企业网站运行维护的 探讨与研究

摘要: 因WINDOWS系统的应用普及性而容易遭受黑客与病毒的攻击,致使沈阳供电公司网站系统曾一度瘫痪。本文给出在重新搭建公司WEB服务器时所发生的案例和解决途径,为维护网站的工作人员提供借鉴。同时本文对建

4基于“WINDOWS体系”网站的安全措施

(一)从技术上,为基于“WINDOWS体系”网站构建“堡垒主机”。也就是加强主机的安全,加大防御的纵深,对系统中重要的服务器进行加固,使之成为不易攻破的主机。

具体方案是:

1.物理隔离。对于核心内容采用“半导体”单工通道,只允许读取而不允许写入。身份认证有“物理结构式”。即分清层次:高层计算机距离核心“近”,权限大。如此,责权分明,容易分析问题。服务器也应采用“物理结构式”,有交互信息的,如“聊天室”、短信服务、e-mail和商务等,与其他服务器间也要采用单工通道。

2.防火墙,属逻辑隔离。针对“利用TCP/IP缺陷”的病毒特点,如消耗带宽、消耗CPU与内存等,进行防御。

3.逻辑身份认证,主要防止来自网络内部的攻击。主要手段有:网络鉴别、授权和管理(Appraise Authorize Administrate)。

4.安装WIN 2000时,要安装成独立的域控制器(Stand Alone),选择工作组成员,不选择域。因为主域控制器(PDC)是局域网中多台联网机器管理的一种方式,用于网站服务器包含着安全隐患,使黑客有可能利用域方式的漏洞攻击站点服务器。

5.安装WIN 2000时,将操作系统文件所在分区与WEB数据以及其他应用程序所在的分区分开,并在安装时最好不要使用系统默认的目录(如将\WINNT改为其他目录) 。防止黑客通过WEB站点的漏洞得到操作系统对某些程序的执行权限,从而造成更大的破坏。

6.设置账号时,将Guest帐号禁用,同时重命名为一个复杂的名字,增加口令,并将它从 Guest组中删掉。防止黑客利用guest 的弱点,将帐号从一般用户提升到管理员组。

7.安装WIN 2000后,所有端口默认状态是对外开放的。黑客会利用扫描工具扫描哪些端口可以利用,这对安全是一个严重威胁。 因此只开放必要的端口,关闭其余端口。

下表中列出是常用端口和相关信息,可以根据WWW服务器应用程序使用情况,关闭不必要的端口。

8.其它建议

1)Win 2000安装好以后,应删除所有的网络共享资源;

2)建立安全的WIN 2000内核-即IIS;

3)分析web日志;

4)ASP编程的安全性的考虑。

(二)在加固主机的同时,加大防御系统外延。具体方案是:

1.漏洞检测。通过漏洞检测可以对网络设备进行自动的安全漏

洞检测和分析。同时能进行系统扫描,通过比较规定的安全策略和实际的主机配置,发现企业内部操作系统潜在的安全弱点,如: 缺少安全补丁、不适当的用户权限、不正确的系统登录权限、不安全的服务配置和代表功击的可疑行为。

2.基于主机的入侵检测。用于保护关键应用的服务器,实时监视可疑的网络连接、系统日志检查。

3.基本网络的入侵检测。用于实时监控网络关键路径的信息。通常将入侵检测系统安装在一台机器上,监听本网段内的所有数据包并进行分析。

(三)管理上应建立健全规章制度,为网站的安全运行提供必要的管理手段。具体内容是:

1. Win 2000安装好以后,必须安装最新的补丁程序。在安装Service Pack前应先在测试机器上安装一次,以防因为例外原因导致机器死机,同时做好数据备份。

2. 尽量不安装与WEB站点服务无关的软件,防止其他应用软件有可能存在安全漏洞。

3.设置账号

1)除Administrator外,有必要再增加一个属于管理员组的账号。 防止管理员一旦忘记一个账号的口令还有一个备用账号;另外,一旦黑客攻破一个账号并更改口令,我们还有机会重新在短期内取得控制权。

2)账号口令必须定期更改(建议至少两周该一次)。如果在日志审核中发现某个账号被连续尝试,则必须立刻更改此账号(包括用户名和口令)。

3)在帐号属性中设立锁定次数,比如改帐号失败登录次数超过5次即锁定该帐号。这样可以防止某些大规模的登录尝试,同时也使管理员对该帐号提高警惕。

4.数据保护。

对存储在服务器上,暴露于Internet的数据进行保护也很重要。除了设置相应权限外,建立一个正式的备份策略,定期进行光盘备份是非常必要的。备份策略应该确定以下内容:

1) 谁负责进行数据和服务器配置的备份?

2) 多长时间进行一次备份?

3)备份存储介质的默认放置位置是哪里?

4)谁有权恢复系统数据?

5)是否在站点外有备份数据的副本?

6)谁负责维护站点外的备份数据副本?

明确了这些,进一步需要确定备份位置及备份方法:

7)大多数情况下,本地备份比网络备份要好,因为执行备份时不需要建立网络连接。

8)完成系统安装后,第一件事就是对服务器进行完整备份。

9)确定备份的频率和类型。是每天都做备份吗?每天的备份是完整备份、增量备份还是差异备份?

(一)从技术上,为基于“WINDOWS体系”网站构建“堡垒主机”。也就是加强主机的安全,加大防御的纵深,对系统中重要的服务器进行加固,使之成为不易攻破的主机。

具体方案是:

1.物理隔离。对于核心内容采用“半导体”单工通道,只允许读取而不允许写入。身份认证有“物理结构式”。即分清层次:高层计算机距离核心“近”,权限大。如此,责权分明,容易分析问题。服务器也应采用“物理结构式”,有交互信息的,如“聊天室”、短信服务、e-mail和商务等,与其他服务器间也要采用单工通道。

2.防火墙,属逻辑隔离。针对“利用TCP/IP缺陷”的病毒特点,如消耗带宽、消耗CPU与内存等,进行防御。

3.逻辑身份认证,主要防止来自网络内部的攻击。主要手段有:网络鉴别、授权和管理(Appraise Authorize Administrate)。

4.安装WIN 2000时,要安装成独立的域控制器(Stand Alone),选择工作组成员,不选择域。因为主域控制器(PDC)是局域网中多台联网机器管理的一种方式,用于网站服务器包含着安全隐患,使黑客有可能利用域方式的漏洞攻击站点服务器。

5.安装WIN 2000时,将操作系统文件所在分区与WEB数据以及其他应用程序所在的分区分开,并在安装时最好不要使用系统默认的目录(如将\WINNT改为其他目录) 。防止黑客通过WEB站点的漏洞得到操作系统对某些程序的执行权限,从而造成更大的破坏。

6.设置账号时,将Guest帐号禁用,同时重命名为一个复杂的名字,增加口令,并将它从 Guest组中删掉。防止黑客利用guest 的弱点,将帐号从一般用户提升到管理员组。

7.安装WIN 2000后,所有端口默认状态是对外开放的。黑客会利用扫描工具扫描哪些端口可以利用,这对安全是一个严重威胁。 因此只开放必要的端口,关闭其余端口。

下表中列出是常用端口和相关信息,可以根据WWW服务器应用程序使用情况,关闭不必要的端口。

| 端口 | 协议 | 应用程序 |

| 21 | TCP | FTP |

| 25 | TCP | SMTP |

| 53 | TCP | DNS |

| 80 | TCP |

HTTP SERVER |

| 1433 | TCP |

SQL SERVER |

| 5631 | TCP |

PCANYWHERE |

| 5632 | UDP |

PCANYWHERE |

1)Win 2000安装好以后,应删除所有的网络共享资源;

2)建立安全的WIN 2000内核-即IIS;

3)分析web日志;

4)ASP编程的安全性的考虑。

(二)在加固主机的同时,加大防御系统外延。具体方案是:

1.漏洞检测。通过漏洞检测可以对网络设备进行自动的安全漏

洞检测和分析。同时能进行系统扫描,通过比较规定的安全策略和实际的主机配置,发现企业内部操作系统潜在的安全弱点,如: 缺少安全补丁、不适当的用户权限、不正确的系统登录权限、不安全的服务配置和代表功击的可疑行为。

2.基于主机的入侵检测。用于保护关键应用的服务器,实时监视可疑的网络连接、系统日志检查。

3.基本网络的入侵检测。用于实时监控网络关键路径的信息。通常将入侵检测系统安装在一台机器上,监听本网段内的所有数据包并进行分析。

(三)管理上应建立健全规章制度,为网站的安全运行提供必要的管理手段。具体内容是:

1. Win 2000安装好以后,必须安装最新的补丁程序。在安装Service Pack前应先在测试机器上安装一次,以防因为例外原因导致机器死机,同时做好数据备份。

2. 尽量不安装与WEB站点服务无关的软件,防止其他应用软件有可能存在安全漏洞。

3.设置账号

1)除Administrator外,有必要再增加一个属于管理员组的账号。 防止管理员一旦忘记一个账号的口令还有一个备用账号;另外,一旦黑客攻破一个账号并更改口令,我们还有机会重新在短期内取得控制权。

2)账号口令必须定期更改(建议至少两周该一次)。如果在日志审核中发现某个账号被连续尝试,则必须立刻更改此账号(包括用户名和口令)。

3)在帐号属性中设立锁定次数,比如改帐号失败登录次数超过5次即锁定该帐号。这样可以防止某些大规模的登录尝试,同时也使管理员对该帐号提高警惕。

4.数据保护。

对存储在服务器上,暴露于Internet的数据进行保护也很重要。除了设置相应权限外,建立一个正式的备份策略,定期进行光盘备份是非常必要的。备份策略应该确定以下内容:

1) 谁负责进行数据和服务器配置的备份?

2) 多长时间进行一次备份?

3)备份存储介质的默认放置位置是哪里?

4)谁有权恢复系统数据?

5)是否在站点外有备份数据的副本?

6)谁负责维护站点外的备份数据副本?

明确了这些,进一步需要确定备份位置及备份方法:

7)大多数情况下,本地备份比网络备份要好,因为执行备份时不需要建立网络连接。

8)完成系统安装后,第一件事就是对服务器进行完整备份。

9)确定备份的频率和类型。是每天都做备份吗?每天的备份是完整备份、增量备份还是差异备份?

责任编辑:和硕涵

免责声明:本文仅代表作者个人观点,与本站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。

我要收藏

个赞

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量

-

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量 -

我国电力改革涉及的电价问题

-

贵州职称论文发表选择泛亚,论文发表有保障

2019-02-20贵州职称论文发表 -

《电力设备管理》杂志首届全国电力工业 特约专家征文

2019-01-05电力设备管理杂志 -

国内首座蜂窝型集束煤仓管理创新与实践

-

人力资源和社会保障部:电线电缆制造工国家职业技能标准

-

人力资源和社会保障部:变压器互感器制造工国家职业技能标准

-

《低压微电网并网一体化装置技术规范》T/CEC 150

2019-01-02低压微电网技术规范

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

建议收藏 | 中国电价全景图

2020-09-16电价,全景图,电力 -

一张图读懂我国销售电价附加

2020-03-05销售电价附加

-

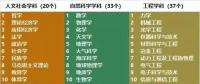

电气工程学科排行榜发布!华北电力大学排名第二

-

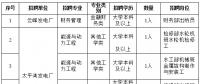

国家电网61家单位招聘毕业生

2019-03-12国家电网招聘毕业生 -

《电力设备管理》杂志读者俱乐部会员招募

2018-10-16电力设备管理杂志