利用802.1x协议实现局域网接入的可控管理

摘 要:802 1x协议可以为企业内联网提供一种安全的用户管理方式。本文介绍了802.1x协议体系结构,重点分析了协议的工作原理及机制,并与目前流行的宽带认证方式进行了比较,最后给出了其在企业局域网接入中实际

文的重传。在设定重传的时间时,考虑网络的实际环境,通常会认为认证系统和客户端之间报文丢失的概率比较低以及传送延迟短,因此一般通过一个超时计数器来设定,默认重传时间为30 s。

对于有些报文的丢失重传比较特殊,如EAPoL-Start报文的丢失,由客户端负责重传;而对于EAP失败和EAP成功报文,由于客户端无法识别,认证系统不会重传。由于对用户身份合法性的认证最终由认证服务器执行,认证系统和认证服务器之间的报文丢失重传也很重要。另外,对于用户的认证,在执行802.1x认证时,只有认证通过后,才有DHCP发起和IP分配的过程。由于客户终端配置了DHCP自动获取,则可能在未启动802.1x客户端之前,就发起了DHCP的请求,而此时认证系统处于禁止通行状态,这样认证系统会丢掉初始化的DHCP帧,同时会触发认证系统发起对用户的认证。

由于DHCP请求超时过程为64 s,所以如果802.1x认证过程能在这64 s内完成,则DHCP请求不会超时,能顺利完成地址请求;如果终端软件支持认证后再执行一次DHCP,就不用考虑64 s的超时限制。

2.4 802.1x协议的认证过程

802.1x协议认证过程是用户与服务器交互的过程,其认证步骤如下。

(1)用户开机后,通过802.1x客户端软件发起请求,查询网络上能处理EAPoL数据包的设备。如果某台验证设备能处理EAPoL数据包,就会向客户端发送响应包,并要求用户提供合法的身份标识,如用户名及其密码。

(2)客户端收到验证设备的响应后,提供身份标识给验证设备。由于此时客户端还未经过验证,因此认证流只能从验证设备的未受控的逻辑端口经过。验证设备通过EAP协议将认证流转发到AAA服务器,进行认证。

(3)如果认证通过,则认证系统的受控逻辑端口打开。

(4)客户端软件发起DHCP请求,经认证设备转发到DHCPServer。

(5)DHCPServer为用户分配IP地址。

(6)DHCPServer分配的地址信息返回给认证系统,认证系统记录用户的相关信息,如MAC,IP地址等信息,并建立动态的ACL访问列表,以限制用户的权限。

(7)如果用户退出网络,可以通过客户端软件发起退出过程,认证设备检测到该数据包后,会通知认证服务器删除用户的相关信息(如物理地址和IP地址),受控逻辑端口关闭;用户进入再认证状态。

(8)验证设备通过定期的检测保证链路的激活。如果用户异常死机,则验证设备在发起多次检测后,自动认为用户已经下线。

三、802.1x协议技术特点

3.1 协议实现简单

802.1x协议为二层协议,不需要到达三层,对设备的

责任编辑:和硕涵

免责声明:本文仅代表作者个人观点,与本站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。

我要收藏

个赞

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量

-

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量 -

我国电力改革涉及的电价问题

-

贵州职称论文发表选择泛亚,论文发表有保障

2019-02-20贵州职称论文发表 -

《电力设备管理》杂志首届全国电力工业 特约专家征文

2019-01-05电力设备管理杂志 -

国内首座蜂窝型集束煤仓管理创新与实践

-

人力资源和社会保障部:电线电缆制造工国家职业技能标准

-

人力资源和社会保障部:变压器互感器制造工国家职业技能标准

-

《低压微电网并网一体化装置技术规范》T/CEC 150

2019-01-02低压微电网技术规范

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

建议收藏 | 中国电价全景图

2020-09-16电价,全景图,电力 -

一张图读懂我国销售电价附加

2020-03-05销售电价附加

-

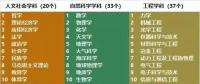

电气工程学科排行榜发布!华北电力大学排名第二

-

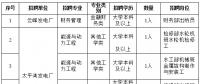

国家电网61家单位招聘毕业生

2019-03-12国家电网招聘毕业生 -

《电力设备管理》杂志读者俱乐部会员招募

2018-10-16电力设备管理杂志