网络信息安全与防范技术的研究

摘要 网络信息系统的安全问题伴随着网络在企业、机关、家庭及社会各个角落的普及而日益突出。本文根据网络与信息安全技术的目标简要分析了网络信息安全问题的成因及其表现,并针对网络信息安全问题应采取的对策

网络服务器安全控制

网络可以在控制台上执行一系列操作。用户用控制台可以装载模块与软件。网络服务器的安全控制包括设置口令锁定服务器控制台,以防止非法用户修改、删除重要信息或破坏数据;设置服务器登陆时间、非法访问者检测和关闭的时间间隔。

3.6 数据加密控制

数据加密是指将明文信息采取数学方法进行函数转换成为密文,只有特定接收方才能将其解密还原成为明文的过程,它是以密钥为基础的。常用的方法有:一种是对称加密,即用户使用同一个密钥加密和解密;典型的加密算法有数据加密标准美国的DES以及各种变形、欧洲的IDEA、RC4、RC5以及代换密码和转轮密码为代表的古典密码等。对称密码的优点是有很强的保密性,且能接受时间的考验和非法攻击,但其密钥必须通过安全的途径传送。因此,密钥管理成为系统安全的重要因素。另一种是不对称加密,即用户使用两个不同的密钥分别进行加密和解密。公开密钥密码算法是RAS。它能抵抗到目前为止已知的所有密码攻击。公钥密码的优点是可以适应网络的开放性要求,且密钥管理问题也较为简单,尤其可方便的实现数字签名和验证。但其算法复杂。加密数据的速率低。

3.7 入网访问控制

入网访问控制为网络访问提供了第一层访问控制。他控制哪些用户能够登录到服务器并获取网络资源,控制允许用户入网的时间以及在哪台工作站上入网。

用户的入网访问控制分为三个步骤:用户名识别与验证、用户口令的识别与验证、用户帐号的缺省限制检查。三道关卡中任意一关未过该用户便不能进入该网络。

3.8 数字签名控制

数字签名是用来证实被认证对象是否名副其实,事件是否有效的一种过程。并核实对象是否变化,以确保数据的真实性和完整性。防止入侵者主动式攻击,如假冒、非法伪造、篡改信息。接收者能够核实发送者,以防假冒;发送者无法抵赖自己所发的信息;除合法发信者外,其他人无法伪造信息;发生争执时,可由第三方做出仲裁。目前,大多数电子交易采用这种安全技术。

3.9 网络反病毒

由于在网络环境下,计算机病毒有不可估量的威胁性和破坏力,因此计算机病毒的防范是网络安全性建设中重要的一环。网络反病毒技术包括防病毒、检测病毒和消毒三种技术:

3.9.1 预防病毒技术:

它通过自身常驻系统内存,优先获得系统的控制权,监视和判断系统中是否有病毒存在,进而阻止计算机病毒进入计算机系统和对系统进行破坏。这类技术有加密可执行程

责任编辑:和硕涵

免责声明:本文仅代表作者个人观点,与本站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。

我要收藏

个赞

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

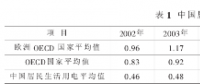

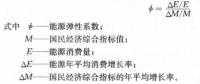

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量

-

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量 -

我国电力改革涉及的电价问题

-

贵州职称论文发表选择泛亚,论文发表有保障

2019-02-20贵州职称论文发表 -

《电力设备管理》杂志首届全国电力工业 特约专家征文

2019-01-05电力设备管理杂志 -

国内首座蜂窝型集束煤仓管理创新与实践

-

人力资源和社会保障部:电线电缆制造工国家职业技能标准

-

人力资源和社会保障部:变压器互感器制造工国家职业技能标准

-

《低压微电网并网一体化装置技术规范》T/CEC 150

2019-01-02低压微电网技术规范

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

建议收藏 | 中国电价全景图

2020-09-16电价,全景图,电力 -

一张图读懂我国销售电价附加

2020-03-05销售电价附加

-

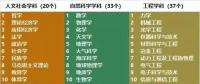

电气工程学科排行榜发布!华北电力大学排名第二

-

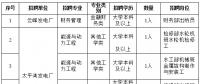

国家电网61家单位招聘毕业生

2019-03-12国家电网招聘毕业生 -

《电力设备管理》杂志读者俱乐部会员招募

2018-10-16电力设备管理杂志