云平台信息安全整体保护技术研究

1 引言自Google 公司提出云计算的概念以来,各类与云计算相关的服务纷纷涌现,随之而来的就是人们对云安全问题的关注。云安全的策略构想是:使用者越多,每个使用者就越安全,因为如此庞大的用户群,足以覆盖

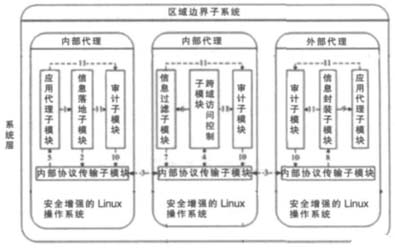

边界包过滤应根据边界安全控制策略,通过检查数据包的源地址、目的地址、传输层协议、请求的服务等,确定是否允许该数据包进出该边界。

区域边界安全审计应在安全区域边界设置审计机制,由安全管理中心集中管理,并对确认的违规行为及时报警。

区域边界完整性保护应在区域边界设置探测器,例如外接探测软件,探测非法外联和入侵行为,并及时报告安全管理中心。云区域边界子系统如图4 所示。

图4 云区域边界子系统

3.3.3 云安全通信网络设计要求

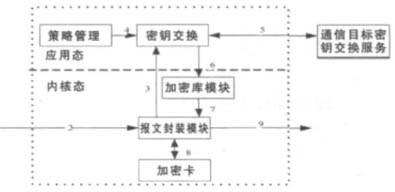

对于云安全通信网络,主要从以下技术点进行设计:通信网络数据传输完整性保护,通信网络数据传输保密性保护以及通信网络可信接入保护。

通信网络数据传输完整性保护应采用由密码等技术支持的完整性校验机制,以实现通信网络数据传输完整性保护,并在发现完整性被破坏时进行恢复。

通信网络数据传输保密性保护应采用由密码等技术支持的保密性保护机制,以实现通信网络数据传输保密性保护。

通信网络可信接入保护可采用由密码等技术支持的可信网络连接机制,通过对连接到通信网络的设备进行可信检验,确保接入通信网络的设备真实可信,防止设备的非法接入。云平台安全通信网络模块组成如图5 所示。

图5 云平台安全通信网络模块

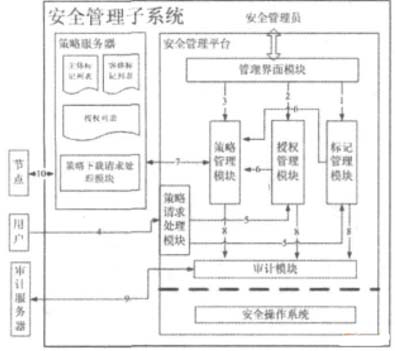

3.3.4 云安全管理中心设计要求

对于云安全管理中心,主要从以下技术点进行设计:系统管理,安全管理以及审计管理。

系统管理应通过系统管理员对系统的资源和运行进行配置、控制和管理,包括用户身份管理、系统资源配置、系统加载和启动、系统运行的异常处理以及支持管理本地和(或)异地灾难备份与恢复等。应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些操作进行审计。

图6 云安全管理子系统

安全管理应通过安全管理员对系统中的主体、客体进行统一标记,对主体进行授权,配置一致的安全策略。应对安全管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全管理操作,并进行审计。

审计管理应通过安全审计员对分布在系统各个组成部分的安全审计机制进行集中管理,包括根据安全审计策略对审计记录进行分类;提供按时间段开启和关闭相应类型的安全审计机制;对各类审计记录进行存储、管理和查询等。对审计记录应进行分析,并根据分析结果进行处理。应对安全审计员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全审计操作。云平台安全管理子系

责任编辑:和硕涵

免责声明:本文仅代表作者个人观点,与本站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。

我要收藏

个赞

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量

-

PPT | 高校综合能源服务有哪些解决方案?

2020-10-09综合能源服务,清洁供热,多能互补 -

深度文章 | “十三五”以来电力消费增长原因分析及中长期展望

2020-09-27电力需求,用电量,全社会用电量 -

我国电力改革涉及的电价问题

-

贵州职称论文发表选择泛亚,论文发表有保障

2019-02-20贵州职称论文发表 -

《电力设备管理》杂志首届全国电力工业 特约专家征文

2019-01-05电力设备管理杂志 -

国内首座蜂窝型集束煤仓管理创新与实践

-

人力资源和社会保障部:电线电缆制造工国家职业技能标准

-

人力资源和社会保障部:变压器互感器制造工国家职业技能标准

-

《低压微电网并网一体化装置技术规范》T/CEC 150

2019-01-02低压微电网技术规范

-

现货模式下谷电用户价值再评估

2020-10-10电力现货市场,电力交易,电力用户 -

建议收藏 | 中国电价全景图

2020-09-16电价,全景图,电力 -

一张图读懂我国销售电价附加

2020-03-05销售电价附加

-

电气工程学科排行榜发布!华北电力大学排名第二

-

国家电网61家单位招聘毕业生

2019-03-12国家电网招聘毕业生 -

《电力设备管理》杂志读者俱乐部会员招募

2018-10-16电力设备管理杂志