黑客是怎么入侵并且攻破你的防火墙

现在互联网时代越来越普及了,手机电脑也对人们来说越来越重要了,但是随之而来的是黑客技术,很多人对黑客特别感兴趣,觉得他们是神一样的人物,可以保护我们的计算机,也有人觉得他们是恶魔一般的存在,只会攻破我们的计算机,攻破防火墙,盗取我们计算机里面的重要的文件,那么黑客到底有什么不一样的攻防技术呢,我们又该怎么保护我们的防火墙呢。

黑客的技术,可以体现在控制领域中,访问控制是网络安全保护和防范的核心策略之一。访问控制的主要目的是确保网络资源不被非法访问和非法利用。访问控制技术所涉及内容较为广泛,包括网络登录控制、网络使用权限控制、目录级安全控制,以及属性安全控制等多种手段。

黑客的网络登录控制是网络访问控制的第一道防线。通过网络登录控制可以限制用户对网络服务器的访问,或禁止用户登录,或限制用户只能在指定的工作站上进行登录,或限制用户登录到指定的服务器上,或限制用户只能在指定的时间登录网络等。

网络登录控制一般需要经过三个环节,一是验证用户身份,识别用户名;二是验证用户口令,确认用户身份;三是核查该用户账号的默认权限。在这三个环节中,只要其中一个环节出现异常,该用户就不能登录网络。其中,前两个环节是用户的身份认证过程,是较为重要的环节,用户应加强这个过程的安全保密性,特别是增强用户口令的保密性。用户可以使用一次性口令,或使用IC卡等安全方式来证明自己的身份。

网络登录控制是由网络管理员依据网络安全策略实施的。网络管理员可以随时建立或删除普通用户账号,可以控制和限制普通用户账号的活动范围、访问网络的时间和访问方式,并对登录过程进行必要的审计。对于试图非法登录网络的用户,一经发现立即报警。

当黑客在用户获得网络使用权限后,即可对相应的目录、文件或设备进行规定的访问。系统管理员为用户在目录级指定的权限对该目录下的所有文件、所有子目录及其子目录下的所有文件均有效。如果用户滥用权限,则会对这些目录、文件或设备等网络资源构成严重威胁。这时目录级安全控制和属性安全控制就可以防止用户滥用权限。

一般情况下,对目录和文件的访问权限包括系统管理员权限、读权限、写权限、创建权限、删除权限、修改权限、文件查找权限和访问控制权限。目录级安全控制可以限制用户对目录和文件的访问权限,进而保护目录和文件的安全,防止权限滥用。

我们上面知道怎么在网络下功夫了,下面可以谈谈防火墙,防火墙是用来保护内部网络免受外部网络的恶意攻击和入侵,为防止计算机犯罪,将入侵者拒之门外的网络安全技术。防火墙是内部网络与外部网络的边界,它能够严密监视进出边界的数据包信息,能够阻挡入侵者,严格限制外部网络对内部网络的访问,也可有效地监视内部网络对外部网络的访问。所以黑客具备防火墙技术,你要小心了。

黑客的入侵检测技术是网络安全技术和信息技术结合的产物。使用入侵检测技术可以实时监视网络系统的某些区域,当这些区域受到攻击时,能够及时检测和立即响应。 入侵检测有动态和静态之分,动态检测用于预防和审计,静态检测用于恢复和评估。

其次黑客还有安全扫描技术,黑客的安全扫描是对计算机系统或其他网络设备进行相关安全检测,以查找安全隐患和可能被攻击者利用的漏洞。从安全扫描的作用来看,它既是保证计算机系统和网络安全必不可少的技术方法,也是攻击者攻击系统的技术手段之一,系统管理员运用安全扫描技术可以排除隐患,防止攻击者入侵,而攻击者则利用安全扫描来寻找入侵系统和网络的机会。

黑客可以用安全扫描去网络检测,它采用积极的、非破坏性的办法来检验系统是否有可能被攻击而崩溃。它利用了一系列的脚本模拟对系统进行攻击的行为,然后对结果进行分析。它还针对已知的网络漏洞进行检验。网络检测技术常被用来进行穿透实验和安全审计。这种技术可以发现一系列平台的漏洞,也容易安装。但是,它可能会影响网络的性能。

黑客在检测模块化方面,整个安全扫描系统由若干个插件组成,每个插件封装一个或多个漏洞扫描方法,主扫描过程通过调用插件的方法来执行扫描任务。系统更新时,只需添加新的插件就可增加新的扫描功能。另外,由于插件的规范化和标准化,使得安全扫描系统具有较强的灵活性、扩展性和可维护性。

黑客的安全审计是在网络中模拟社会活动的监察机构,对网络系统的活动进行监视、记录并提出安全意见和建议的一种机制。利用安全审计可以有针对性地对网络运行状态和过程进行记录、跟踪和审查。通过安全审计不仅可以对网络风险进行有效评估,还可以为制定合理的全策略和加强安全管理提供决策依据,使网络系统能够及时调整对策。

在网络安全整体解决方案日益流行的今天,安全审计是网络安全体系中的一个重要环节。网络用户对网络系统中的安全设备、网络设备、应用系统及系统运行状况进行全面的监测、分析、评估,是保障网络安全的重要手段。所以我们应该重视黑客对这一块的掌握。

在我国,加强对信息安全工作的领导,建立、健全信息安全管理责任制,通常以谁主管谁负责、谁运营谁负责和谁使用谁负责为基本要求,坚持的总原则是:主要领导人负责原则;规范定级原则;依法行政原则;以人为本原则;适度安全原则;全面防范、突出重点原则;系统、动态原则;以及控制社会影响原则。而信息安全管理的主要策略是:分权制衡、最小特权、选用成熟技术和普遍参与。

责任编辑:任我行

-

碳中和战略|赵英民副部长致辞全文

2020-10-19碳中和,碳排放,赵英民 -

两部门:推广不停电作业技术 减少停电时间和停电次数

2020-09-28获得电力,供电可靠性,供电企业 -

国家发改委、国家能源局:推广不停电作业技术 减少停电时间和停电次数

2020-09-28获得电力,供电可靠性,供电企业

-

碳中和战略|赵英民副部长致辞全文

2020-10-19碳中和,碳排放,赵英民 -

深度报告 | 基于分类监管与当量协同的碳市场框架设计方案

2020-07-21碳市场,碳排放,碳交易 -

碳市场让重庆能源转型与经济发展并进

2020-07-21碳市场,碳排放,重庆

-

两部门:推广不停电作业技术 减少停电时间和停电次数

2020-09-28获得电力,供电可靠性,供电企业 -

国家发改委、国家能源局:推广不停电作业技术 减少停电时间和停电次数

2020-09-28获得电力,供电可靠性,供电企业 -

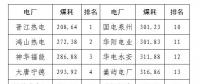

2020年二季度福建省统调燃煤电厂节能减排信息披露

2020-07-21火电环保,燃煤电厂,超低排放

-

四川“专线供电”身陷违法困境

2019-12-16专线供电 -

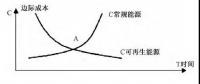

我国能源替代规范法律问题研究(上)

2019-10-31能源替代规范法律 -

区域链结构对于数据中心有什么影响?这个影响是好是坏呢!