卡巴斯基完成对韩国遭遇网络攻击的分析

据悉,这次被称为Kimsuky的攻击行动范围有限,但具有极高的针对性。根据技术分析,攻击者的攻击目标主要为11个位于韩国的组织以及2个位于中国的组织。其中包括世宗研究院、韩国国防分析研究所(KIDA)、韩国统一部、现代商船公司以及一些支持朝鲜半岛统一的组织。

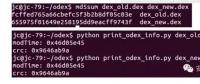

相关数据显示,用于此次攻击的威胁最早从2013年4月3日就开始活动,最早发现的Kimsuky木马样本出现于2013年5月5日。这款并不复杂的间谍程序包括多处基础代码错误,并且会通过一家保加利亚的免费网页电子邮件服务商的服务器同受感染计算机进行通讯。尽管该恶意威胁最初的传播机制还不清楚,但卡巴斯基实验室研究者认为Kimsuky恶意软件很可能通过鱼叉式钓鱼邮件进行传播,并且具有以下网络间谍功能:记录键盘击键、收集目录列表、远程控制和访问功能以及窃取HWP文档(同韩国的文字处理应用Hancom Office 相关,在地方政府中应用广泛)的功能。攻击者使用经过修改的TeamViewer远程访问应用用作后门程序,截获受感染计算机上所有文件。而Kimsuky恶意软件包含一个专门用于窃取HWP文件的恶意程序,这表明这类文档是该攻击组织的主要目标。

卡巴斯基的安全专家发现的线索足以让人们开始推测攻击者来自北朝鲜。首先因为,这些受攻击组织的性质就足以证明这一推论——受攻击组织包括从事国际事务研究以及为政府开发防御策略的韩国大学、一家航运公司以及一些支持朝鲜半岛统一的集团。其次,恶意软件的编译路径字符串中包含韩语词汇(例如,一些词汇翻译为英文命令后,含义为“攻击”和“完成”)。此外,2个用于接收僵尸程序状态报告以及利用附件传输受感染系统信息的电子邮件地址——iop110112@hotmail.com and rsh1213@hotmail.com的注册信息均包含“kim”名称,即“kimsukyang”和“Kim asdfa”。值得注意的是Kimsuky恶意软件还有另外一种地缘政治特性,即该恶意软件只会关闭来自AhnLab的安全软件,而AhnLab则是韩国的一家反病毒企业。

目前,卡巴斯基实验室产品将这些威胁检测为Trojan.Win32.Kimsuky,修改过的TeamViewer客户端则被检测为Trojan.Win32.Patched.ps。

责任编辑:和硕涵

-

发电电力辅助服务营销决策模型

2019-06-24电力辅助服务营销 -

绕过安卓SSL验证证书的四种方式

-

网络何以可能

2017-02-24网络