信息安全形势日益严峻 再引业界广泛关

数据机密性与完整性难以两全?

信息安全建设是一项复杂的系统工程,内容涵盖物理安全、系统安全、网络安全等等,数据安全是其中较为重要的一个环节。国家标准《信息安全技术-信息系统安全等级保护基本要求》(GB/T22239-2008)明确指出,在基本安全要求中,技术类安全要求与信息系统提供的技术安全机制有关,主要通过在信息系统中部署软硬件并正确的配置其安全功能来实现。根据保护侧重点的不同,技术类安全要求细分为数据保护、系统服务功能保护、通用安全保护三大类,其中数据保护是信息安全建设的重要目标和核心内容。

“保护数据,要保护数据的什么?我们必须清楚,保护数据就是要保护数据的安全属性不被破坏,也就是保护数据的机密性(C)、完整性(I)和数据的可用性(A)。”信息安全专家陆宝华指出,由于数据的可用性是建立在数据的机密性、完整性及系统的可用性基础上,而系统的可用性实际上是对系统服务功能的保护,所以,“从保护数据的角度看,我们只要注重保护数据的机密性和完整性就足够了。”

从安全策略的角度看,数据机密性保护和完整性保护是相互矛盾的:数据机密性是指信息不能被非授权者、实体或进程利用或泄露的特性,可以通过禁止“向上读、向下写”的策略,确保数据不会被泄露;而数据完整性是指数据没有受到非授权方式所做的篡改,同时也没有出现未经授权的使用情况,如果充许“向上写、向下读”,那么高安全等级的数据就有可能被低安全等级的用户、进程等主体篡改,数据完整性将没有任何安全保障可言。

那么,在安全风险变化难测的信息化应用环境下,如何兼顾数据的机密性与完整性保护,最大限度地提升数据的安全水平?

“问题”系统难以承载安全构想

在IT系统架构中,操作系统是计算机资源的直接管理者,承载着大量重要的数据信息和关键的业务应用,在数据保护中占据着非常重要的地位。为了提升数据的安全性,国家标准《信息安全技术-操作系统安全技术要求》(GB/T20272-2006)对数据机密性和完整性制定了详细的规范,例如在三级操作系统的数据机密性保护方面,要求“非授权用户不能查找系统现已分配给他的记录介质中以前的信息内容”;数据完整性方面,GB/T20272-2006建议为主体和客体设置完整性标签,并建立完整性保护策略模型,保护用户数据在存储、传输和处理过程中的完整性。此外,GB/T20272-2006还从磁盘扫描、逻辑隔离等方面制定规范,增强三级操作系统对数据机密性和完整性的保护力度。

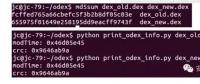

然而,在实际应用中,国内普遍使用的操作系统大多数来自国外,根据TCSEC标准安全等级为C2级,低于国标GB/T20272-2006第二、三级操作系统的安全水平,存在超级管理员(root/Administrator)权力过度集中的问题,攻击者一旦通过非法手段获得管理员权限,就可以对数据机密性和完整性进行破坏。

责任编辑:黎阳锦

-

发电电力辅助服务营销决策模型

2019-06-24电力辅助服务营销 -

绕过安卓SSL验证证书的四种方式

-

网络何以可能

2017-02-24网络