SEP客户端更新病毒库异常解决方案

客户端故障恢复操作步骤

1、找到一台可以正常工作的计算机(未受影响的PC),去办公网http://X.X.X.X地址下载最新病毒定义离线更新包,文件名:symrapidreleasedefsv5i32.exe

或者去Symantec官方地址进行下载:

http://www.symantec.com/security_response/definitions/download/detail.jsp?gid=rr

下载文件名:symrapidreleasedefsv5i32.exe

2、通过U盘将成功下载下来的symrapidreleasedefsv5i32.exe文件拷贝至故障计算机,双击执行安装操作。

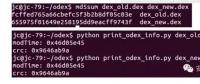

3、在故障计算机进行如下操作:

1)打SEP程序界面,确认最新的病毒定义更新成功(日期显示为20130728开头)

2)点击左侧的“查看隔离区”,在右侧窗口中找到文件名为tcpip.sys和ndis.sys项,点击下方的“还原”按钮进行文件还原(如果tcpip.sys和ndis.sys这两个文件没有看到,那说明在执行第2步时已经被自动还原了)。

重启计算机,检查计算机是否可以正常访问网络。

如果上述步骤依然未能解决客户端的问题,在故障计算机上先备份下述两个文件:

c:\windows\system32\drivers\tcpip.sys和ndis.sys两个文件至其他目录。

找一台和故障计算机操作系统同样版本的但是未受影响的正常客户端,将c:\windows\system32\drivers\tcpdip.sys和ndis.sys两个文件拷贝至故障计算机的同样目录下,覆盖该两个文件,然后重启计算机,检查是否可以正常访问网络。

如果以上步骤执行完后依然没有解决,请执行下述步骤:

重新安装TCP/IP协议,TCP/IP协议安装步骤如下:

(1)开始--运行--regedit.exe,打开注册表编辑器,删除以下两个键下的子键:(重启后电脑会再自动生成)

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock2

(2)用记事本打开%winroot%\inf\nettcpip.inf文件,找到:【注:%winroot%代表操作系统的系统文件根目录,一般为:c:\windows】

[MS_TCPIP.PrimaryInstall]

Characteristics = 0xa0 <------把此处的0Xa0改为0x80 保存退出 (如果是2000系统,这里已经是0x80了,跳过此步)

(3)打开本地连接的TCP/IP属性---添加协议--从磁盘安装--浏览找到刚刚保存的nettcpip.inf(%winroot%\inf\nettcpip.inf)文件,然后选择左边窗口的microsoft,并选择右边窗口的“TCP/IP协议”(不要选择那个TCP/IP 版本6)。

经过这一步之后,又返回网络连接的窗口,但这个时候,那个“卸载”按钮已经是可用的了。点这个“卸载”按钮来把TCP/IP协议删除,然后重启一次电脑。

(4)重启后再照着第3步,重新安装一次TCP/IP协议。

(5)再重启一次电脑,问题解决了。(可以根据需要设置IP地址)

网友提供解决方法

网友“武汉_墨镜猫”也给出了一个解决方法,可供参考。

解决办法:

1 从如下链接下载快速更新包

http://www.symantec.com/security_response/definitions/download/detail.jsp?gid=rr

32位客户端-symrapidreleasedefsv5i32.exe

64位客户端-symrapidreleasedefsv5i64.exe

SEPM-vd3df817.jdb

2 在SEPM上安装JDB离线更新包(方法见下文步骤);如果是被误报的计算机,安装exe的离线更新包。

3 被误报的计算机安装离线更新包后,从正常计算机copy同版本的tcpip.sys文件到相同位置,可通过右键点击tcpip.sys文件选择熟悉>版本,查看版本号。

4 重启计算机。

SEPM手动升级病毒库

1.下载病毒库升级包

http://www.symantec.com/security_response/definitions/download/detail.jsp?gid=rr

如文件后缀名卫.zip,请将其后缀名改为.jdb,例如vd3d6403.jdb

2.下载后存放至以下目录,

C:\program files\symantec\symantec endpoint protection manager\data\inbox\content\incoming

SEPM将自动安装此升级包,并将服务器的病毒定义更新到当前最新

规避SEP更新异常方法

尚未遭遇此类的问题的用户可以采用如下方法规避可能存在的风险:

规避方法:

·201307027 rev. 4以后,201307028rev.7之前的病毒定义版本

·操作系统Windows XP SP3

规避方式:

1.手动下载最新病毒定义Rapid Release

www.symantec.com/security_response/definitions/download/detail.jsp?gid=rr

2.或者,把LUA以及SEPM的病毒定义锁定在201307027以前的版本

对于客户端电脑,需要采取以下操作:

(1)病毒定义已经更新,未发现问题的。

·确认tcpip.sys版本

·集中例外tcpip.sys和ndis.sys

(2)病毒定义已经更新,发现问题的。

·确认tcpip.sys版本

·集中例外tcpip.sys和ndis.sys

·使用RR修复问题终端,还原文件或执行驱动重装

(3)病毒定义未更新,未发现问题的。

·停止病毒定义更新

·确认tcpip.sys版本

目前28日REV.20的定义已修复了该问题,SEPM可以下载.jdb的文件手工更新。

责任编辑:和硕涵

-

发电电力辅助服务营销决策模型

2019-06-24电力辅助服务营销 -

绕过安卓SSL验证证书的四种方式

-

网络何以可能

2017-02-24网络